Compliance und Fraud-Management

Fraud-Management-Softwarelösung erfasst und analysiert systematisch Benutzeraktivitäten und erstellt daraus juristisch verwertbare Informationen

"Attachmate Luminet" soll Insiderbetrug reduzieren helfen und so die Compliance sicherstellen

(05.07.10) - Die Bedrohungen und Risiken aufgrund von Insiderbetrug und durch nicht bestandene Audits wachsen stetig. Dreh- und Angelpunkt der Betrugsdelikte und Compliance-Verstöße sind oftmals Mitarbeiter, die ihre Zugriffsrechte auf vertrauliche Informationen missbrauchen. Die geschäftlichen Risiken sind dramatisch: finanzielle Verluste, nicht bestandene Audits und schwere Imageschäden.

Ob Finanzdienstleister, Behörden oder Krankenversicherungen oder andere Industriezweige: Die geschäftsschädigenden Auswirkungen können immens sein und liegen schnell im mehrfachen Millionenbereich. Gleichzeitig lösen sie einen enormen verwaltungstechnischen Aufwand aus, untergraben das Vertrauen der Kunden, verringern die Effizienz sowie den Gewinn des Unternehmens und können im schlimmsten Fall dessen Existenz gefährden.

"Die weltweiten Kosten von Insiderdelikten werden sich im kommenden Jahr voraussichtlich auf über 300 Milliarden Dollar belaufen. Vor diesem Hintergrund werden Investition in Enterprise-Fraud-Managementtechnologien (EFM) für viele Unternehmen zu einer lohnenden Strategie", berichtete Avivah Litan, renommierter Analyst und Vice President von Gartner. "Den meisten Anwendern von Technologien zur Erkennung von Betrugsdelikten waren die Hände bislang durch isolierte Lösungen gebunden, die nur einen fragmentierten Ansatz zuließen. Ein wichtiger Grund für das Aufkommen einer neuen Generation von EFM-Lösungen ist der Bedarf von Unternehmen nach einer diversifizierten, übergreifenden Betrugsbekämpfung."

Während die meisten IT-Organisationen bereits seit Langem in umfassende und robuste IT-Sicherheitslösungen und -strategien investiert haben, um ihre unternehmenskritischen Daten vor externen Angriffen zu schützen, gibt es oftmals keinen effektiven Weg, kriminelles Verhalten von Mitarbeitern zu erkennen und zu unterbinden. Je komplexer sich das Aufspüren von Insiderbetrug gestaltet und je höher die Auflagen von Aufsichtsbehörden und Regulierungsstellen werden, umso sorgfältiger müssen Unternehmen ihre sensiblen Daten schützen und in der Lage sein, im Falle eines Falles, Verstöße ihrer Mitarbeiter hieb- und stichfest nachzuweisen.

Hier soll " Luminet" von Attachmate helfen. Dabei handelt es sich um eine Softwarelösung zur Bekämpfung von Insiderdelikten.

"Die meisten Insiderdelikte bleiben in Unternehmen länger als ein Jahr unentdeckt. Danach ist es nahezu unmöglich, belastbare Beweise sicherzustellen und gezielte Maßnahmen zu ergreifen", sagte Otto Loserth, Director Sales Central- and Eastern Europe bei Attachmate.

Stephan Sippel, Sales Manager Security & Integration Solutions bei Attachmate ergänzte: "Attachmate Luminet erstellt eine vollständige Historie aller Benutzeraktivitäten über sämtliche Anwendungen im Unternehmen, vom Mainframe bis zum Web. So werden die zur Vermeidung von Betrugsdelikten und zum Nachweis der Compliance nötigen Aktivitäten und Daten von Mitarbeitern erfasst."

Luminet setzt anwendungsübergreifend auf drei Strategien: Benutzeraktivitäten beobachten, aufzeichnen und analysieren. So führt Luminet eine genaue und belegbare Überwachung der Anwendungen durch und erstellt daraus aussagekräftige Informationen als Grundlage für fundierte Entscheidungen.

Folgende Delikte lassen sich beispielsweise mit Luminet vermeiden:

• Insiderbetrug

• Zahlungsmanipulation

• Kontendiebstahl

• Missbräuchliche Weitergabe von Informationen

• Missbrauch von VIP-Konten

• Manipulation von Ansprüchen und Richtlinien

• Identitätsdiebstahl

• Verstöße gegen Vorschriften

• IT-Sabotage

"Luminet" erfasst systematisch Benutzeraktivitäten, analysiert sie und erstellt daraus juristisch verwertbare Informationen erstellt. Unternehmen und Organisationen sind so in der Lage, die Vertraulichkeit ihrer sensiblen Daten zu schützen, Insiderdelikte zu bekämpfen und die Einhaltung aufsichtsrechtlicher Compliance-Vorgaben sicherzustellen.

Luminet setzt Daten aus der Applikationsüberwachung in rechtswirksame Informationen um. Mit Attachmate Luminet sind Compliance-Auditoren und Betrugsspezialisten in der Lage, innerhalb eines funktionsstarken Fallbearbeitungssystems Benutzeraktivitäten in Echtzeit zu analysieren, Anwendungs-Screens aufzuzeichnen und wiederzugeben sowie verdächtige Verhaltensmuster zu analysieren.

Nicht-invasive Erfassung von Aktivitäten auf Anwendungsebene

Anhand einer passiven Netzwerkerfassungstechnologie zeichnet Luminet sämtliche Benutzeraktivitäten in den Unternehmensanwendungen in Echtzeit auf. Dies ermöglicht den für die Betrugsbekämpfung und Compliance verantwortlichen Arbeitsgruppen, die Benutzeraktivitäten lückenlos nachvollziehen und belegen zu können.

Screen-basierte visuelle Wiedergabe

Anhand einer ähnlich wie in Google implementierten Suchfunktion sind Analysten in der Lage, jeden Screen und jede Tasteneingabe zu suchen, aufzufinden und wiederzugeben. Dank der nativen Unterstützung von Anwendungsprotokollen können Prüfer und Betrugsspezialisten unverzüglich verdächtigen Verhaltensweisen nachgehen und genau wiedergeben, welche Schritte ein Endanwender durchgeführt hat.

Maßgeschneiderte Analyse

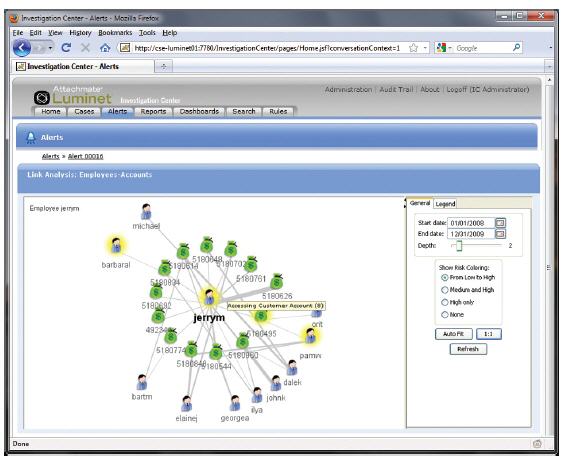

Konfigurierbare Dashboards, Reports und Tools für die grafische Link-Analyse ermöglichen eine anwendungsübergreifende Analyse, um verdächtiges Verhalten auf der Basis robuster Regeln in Echtzeit melden zu können.

Schwierigkeiten mit der Erstellung von Audit-Nachweisen?

Compliance nachzuweisen ist nicht einfach. "Von 20 Jahre alten Anwendungen ist hier keine Hilfe zu erwarten", sagte Otto Loserth. "Weil diese Anwendungen keine entsprechenden Kontrollen oder Auditing-Funktionen aufweisen, können sie eines nicht: Einen lückenlosen Nachweis aller Benutzerzugriffe auf sensible Informationen liefern."

Hier greift Luminet ein. Ohne Änderungen am Programmcode sind Anwender mit Luminet in der Lage, aufsichtsrechtliche Vorgaben zu erfüllen, wie z.B.:

• PCI-DSS

• Sarbanes-Oxley Act (SOX)

• Gramm-Leach-Bliley

• HIPAA

• Basel II

"Luminet senkt damit den Aufwand zur Herstellung von Compliance deutlich", verspricht Stephan Sippel. (Attachmate: ra)

Attachmate: Kontakt und Steckbrief

Der Informationsanbieter hat seinen Kontakt leider noch nicht freigeschaltet.